Plundervolt – nowy sposób ataku na procesory Intela

12 grudnia 2019, 12:44Nowa metoda ataku na procesory Intela wykorzystuje techniki overclockingu. Eksperci ds. bezpieczeństwa odkryli, że możliwe jest przeprowadzenie ataku na procesory i zdobycie wrażliwych danych – jak na przykład kluczy kryptograficznych – poprzez manipulowanie napięciem procesora.

Wielkie chińskie włamanie

30 marca 2009, 11:39Kanadyjscy eksperci odkryli chińską grupę cyberszpiegów, którzy zaatakowali komputery rządów i organizacji w 103 krajach. Początkowo Kanadyjczycy badali działalność chińskich szpiegów skierowaną przeciwko dalajlamie i tybetańskim uchodźcom.

Siedem biuletynów od Microsoftu

10 grudnia 2014, 10:31Microsoft opublikował grudniowy zestaw poprawek w ramach Patch Tuesday. W jego skład wchodzi siedem biuletynów bezpieczeństwa, w tym trzy krytyczne.

Z muzeum w Holandii ukradziono obraz Vincenta van Gogha

31 marca 2020, 10:48W nocy z niedzieli na poniedziałek z zamkniętego z powodu pandemii Singer Laren skradziono obraz Vincenta van Gogha The Parsonage Garden at Nuenen in Spring (De pastorie in Nuenen in het voorjaar). W poniedziałek poinformowały o tym muzeum i policja. Jak na ironię, 30 marca to dzień urodzin van Gogha.

Google wyczyści telefony użytkowników Androida

7 marca 2011, 13:16Ostatnio Google usunął z Android Market kilkadziesiąt aplikacji zawierających szkodliwe oprogramowanie. Teraz koncern ma zamiar zdalnie skasować je ze smartfonów użytkowników, którzy zdążyli aplikacje te pobrać.

Niebezpieczne aplikacje randkowe

12 lutego 2015, 09:56Eksperci z IBM Security informują, że ponad 60% najbardziej popularnych mobilnych aplikacji randkowych jest potencjalnie podatnych na ataki.

Kolejny atak na zakłady przemysłowe

3 listopada 2011, 17:32Przedstawiciele Symanteca poinformowali o odkryciu dużego ataku na sektor przemysłowy. Przestępcy uderzyli w 48 przedsiębiorstw. Wiele z nich to firmy działające w przemyśle chemicznym i obronnym

NSA - najlepsi cyberszpiedzy na świecie?

14 stycznia 2016, 10:50Były dyrektor NSA, Michael Hayden, uważa, że amerykańska Narodowa Agencja Bezpieczeństwa jest najlepszą organizacją cyberszpiegowską na świecie. Jest też jedną z kilku agencji, które nie zajmują się szpiegostwem przemysłowym.

Inwestycja w optyczne informacje

16 maja 2008, 15:57Grupa naukowców z University of South California otrzymała od DARPA dofinansowanie w wysokości 4,3 miliona dolarów. Pieniądze zostaną przeznaczone na prace nad optycznym przetwarzaniem informacji.

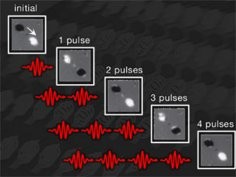

Pisanie ciepłem

8 lutego 2012, 13:18Międzynarodowy zespół uczonych wpadł na trop rewolucyjnej, niespodziewanej metody zapisu danych na dyskach twardych. Pozwala ona na setki razy szybsze przetwarzanie informacji niż ma to miejsce we współczesnych HDD.